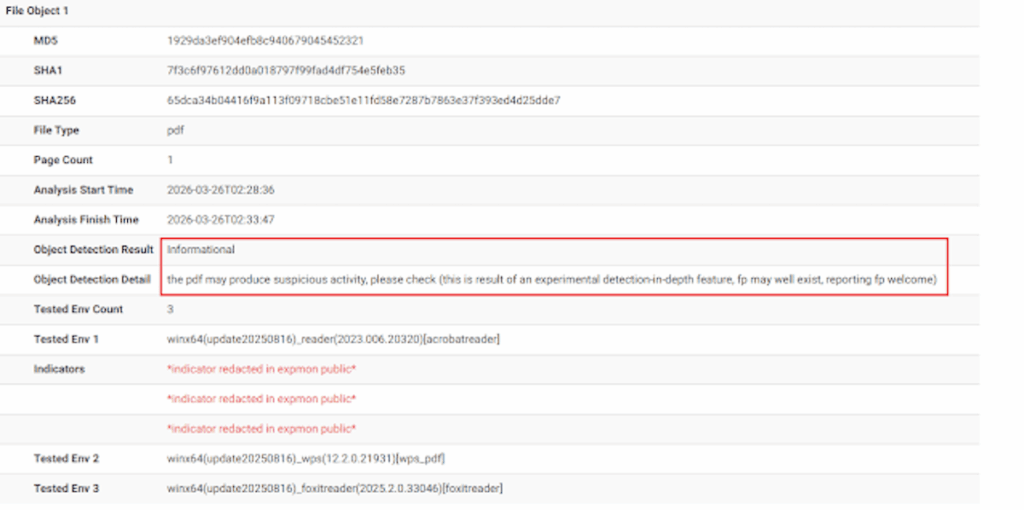

Adobe Reader vuelve a quedar bajo vigilancia tras la publicación de un análisis que apunta a una posible vulnerabilidad zero-day activa en campañas dirigidas con archivos PDF maliciosos. La alerta no parte de Adobe, sino del investigador Haifei Li, creador de EXPMON, que asegura haber detectado una muestra capaz de abusar de APIs privilegiadas de Acrobat Reader incluso en versiones totalmente actualizadas del programa. El caso ha sido recogido en las últimas horas por medios como Sophos, SecurityWeek y Help Net Security, que coinciden en un punto clave: el fallo descrito seguiría sin parche público específico por parte de Adobe.

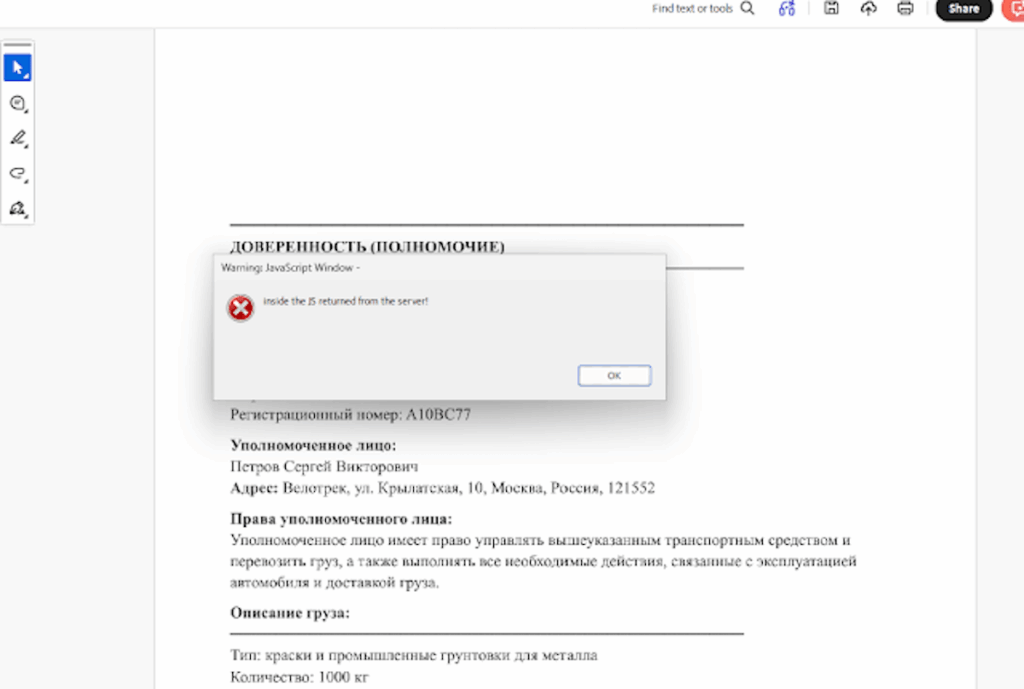

El riesgo no está solo en la apertura del documento. Según el análisis de EXPMON, basta con abrir el PDF para que el código JavaScript ofuscado incluido en el archivo empiece a recopilar información del sistema, como la versión exacta de Windows, el idioma, la versión de Adobe Reader y la ruta local del propio PDF. Después, esos datos se enviarían a un servidor remoto controlado por el atacante, que podría decidir si la máquina comprometida merece una segunda fase de ataque más agresiva.

El hallazgo es especialmente delicado porque llega apenas unos días después del último boletín de seguridad público de Adobe para Acrobat y Reader. En APSB26-26, actualizado el 31 de marzo de 2026, Adobe corrigió varias vulnerabilidades críticas e importantes y aseguró que no tenía constancia de explotación activa para los fallos cubiertos por esa actualización. El problema ahora descrito por EXPMON sería distinto a los errores incluidos en ese parche y, por ahora, no figura en un aviso oficial específico de Adobe.

Un PDF que parece diseñado para seleccionar mejor a sus víctimas

Lo que más inquieta a los investigadores no es solo la capacidad inicial de robo de datos, sino el enfoque de “fingerprinting” avanzado que atribuyen a la campaña. El PDF analizado utilizaría la API util.readFileIntoStream() para leer archivos locales accesibles al proceso de Reader y la API RSS.addFeed() para exfiltrar información y, potencialmente, recibir código adicional desde un servidor remoto. Durante las pruebas, Li confirmó que esa segunda fase podía devolver JavaScript ejecutable, aunque en su entorno no llegó a obtener la carga útil final de explotación.

En otras palabras, el documento funcionaría como una primera puerta de entrada. Primero identifica con precisión el entorno de la víctima y, después, si el equipo encaja con el perfil buscado, el atacante podría enviar una segunda carga orientada a remote code execution o a una sandbox escape. Sophos resume esa posibilidad de forma directa: el fallo permitiría a actores maliciosos ejecutar APIs privilegiadas mediante PDFs especialmente manipulados, robar datos sensibles del sistema y preparar ataques posteriores más peligrosos.

La campaña, además, no sería nueva. Help Net Security y SecurityWeek señalan que una variante del PDF apareció en VirusTotal el 28 de noviembre de 2025, lo que sugiere que esta actividad podría llevar al menos cuatro meses en circulación. Otro detalle relevante es que varios analistas han observado cebos en ruso relacionados con el sector energético y del gas, lo que apunta a ataques más dirigidos que masivos.

Qué se sabe y qué no se sabe todavía

A estas alturas, hay que separar bien lo confirmado de lo que sigue siendo hipótesis técnica. Lo confirmado por el investigador es que el PDF analizado puede recopilar información local, leer determinados archivos accesibles desde el proceso y contactar con infraestructura remota. También confirmó que el mecanismo para recibir código JavaScript adicional funciona. Lo que no pudo reproducir en sus pruebas fue la fase completa de explotación con ejecución remota de código o escape del sandbox, porque el servidor atacante no respondió con esa carga final en su entorno.

Eso no rebaja demasiado la gravedad del hallazgo. Incluso sin una segunda fase visible, el simple hecho de poder extraer datos locales desde un PDF abierto en la última versión de Reader ya sería suficiente para mantener en alerta a los equipos de seguridad. Sophos ha publicado indicadores concretos ligados a la campaña, incluidos hashes de archivos, el dominio ado-read-parser[.]com, dos IPs y el user-agent “Adobe Synchronizer”, y recomienda vigilar de cerca cualquier tráfico relacionado mientras no exista un parche oficial.

Tampoco está claro aún el alcance real de la campaña. SecurityWeek recuerda que Adobe no había respondido inmediatamente a su petición de comentarios y que la empresa solo habría recibido los detalles del exploit alrededor del 7 de abril. Eso deja una ventana de incertidumbre razonable: la comunidad de seguridad ya ha elevado la alerta, pero todavía falta que Adobe confirme formalmente el fallo, lo analice y publique una actualización correctiva o una mitigación temporal.

Mientras tanto, la recomendación para usuarios y empresas es bastante clásica, pero importante: no abrir PDFs de origen dudoso, reforzar el análisis automático de adjuntos, vigilar indicadores de compromiso publicados por investigadores y seguir de cerca los boletines de Adobe. Sophos va un paso más allá y sugiere, de forma temporal, evitar Adobe Reader para abrir PDFs no confiables hasta que haya una corrección oficial. Dado el peso de Reader en entornos corporativos, ese consejo puede parecer drástico, pero refleja bien el nivel de cautela que está generando esta investigación.

Si el caso se confirma en toda su magnitud, estaríamos ante una amenaza especialmente incómoda para empresas y administraciones: un PDF que, sin más interacción que su apertura, puede perfilar al usuario, robar datos locales y dejar preparada una posible segunda fase de compromiso. En un momento en el que el correo electrónico y los documentos siguen siendo uno de los vectores de ataque más eficaces, eso basta para convertir este posible zero-day en una noticia de primer nivel para cualquier equipo de ciberseguridad.

Preguntas frecuentes

¿Adobe ha confirmado ya oficialmente esta vulnerabilidad?

Por ahora no hay un aviso específico público de Adobe sobre este caso. La última actualización pública para Acrobat y Reader, APSB26-26, es del 31 de marzo de 2026 y no menciona explotación activa de las vulnerabilidades corregidas ahí.

¿Qué puede hacer el PDF malicioso según los investigadores?

Puede recopilar información del sistema, leer ciertos archivos locales accesibles al proceso de Reader y enviar esos datos a un servidor remoto. También existe un mecanismo para recibir código adicional desde ese servidor.

¿Desde cuándo estaría activa esta campaña?

Una variante del archivo fue vista en VirusTotal el 28 de noviembre de 2025, por lo que varios medios especializados consideran que la explotación podría llevar activa al menos cuatro meses.

¿Qué deberían hacer ahora las empresas?

Reforzar el filtrado de PDFs, desconfiar de documentos no solicitados, monitorizar indicadores publicados por investigadores y aplicar cualquier parche o mitigación de Adobe en cuanto esté disponible. Sophos recomienda incluso evitar temporalmente Adobe Reader para PDFs no confiables.