Hace poco, un amigo me llamó bastante preocupado. Había recibido un correo supuestamente de Google informándole que las fuerzas del orden habían emitido una citación judicial para acceder a su cuenta. Todo en ese mensaje parecía legítimo: el remitente, el diseño, el lenguaje… pero algo no cuadraba. Esa sensación de “aquí hay algo raro” fue clave.

Y así empezó una pequeña investigación que terminó revelando uno de los ataques de phishing más sofisticados que he visto hasta ahora. Aquí te cuento todo lo que descubrí.

Un correo que parece real (pero no lo es)

A primera vista, el mensaje tenía todo lo que da confianza:

- Remitente:

[email protected] - Firma digital DKIM válida

- Ningún error gramatical ni enlace sospechoso

- Incluso pasaba la verificación DMARC de Gmail

Pero la clave del engaño no está en lo que se ve, sino en cómo se construyó el ataque.

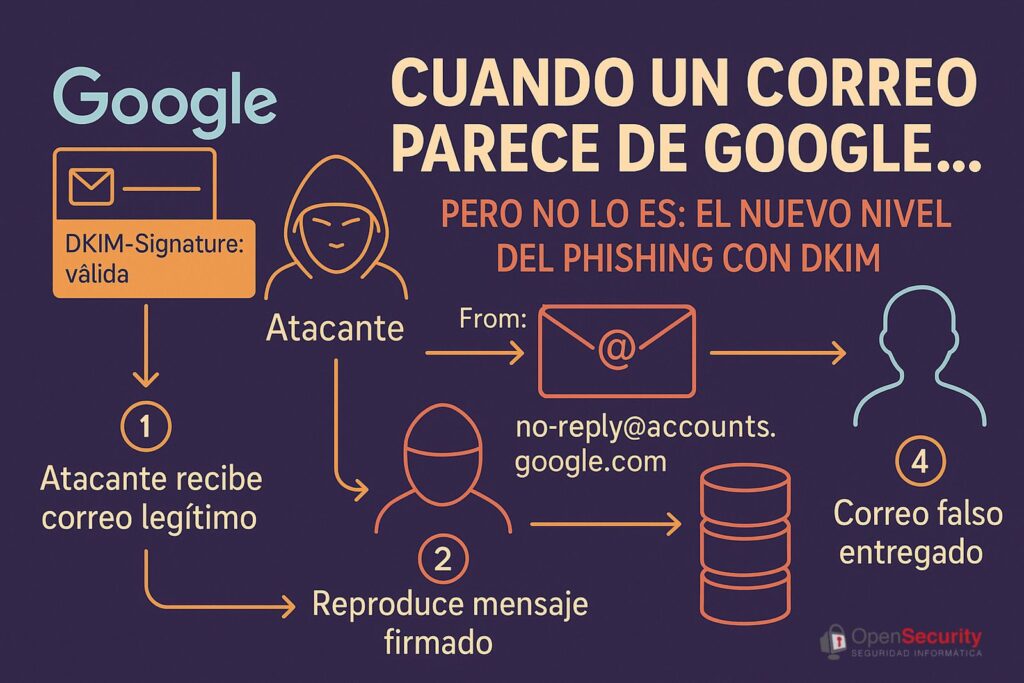

El truco: reutilizar un mensaje legítimo de Google

El atacante primero recibe un correo real de Google. Luego, guarda ese mismo mensaje sin alterar la parte firmada digitalmente (DKIM). Después lo reenvía desde otro servidor, y como los encabezados clave siguen intactos, Gmail lo interpreta como válido.

Este tipo de ataque se llama DKIM Replay y es especialmente peligroso porque pasa todas las validaciones de seguridad visibles para el usuario. Lo que ves parece auténtico, pero no lo es.

Google Sites: el arma inesperada

¿Dónde termina el enlace del correo? En una página de Google Sites, una herramienta legítima que cualquiera puede usar para crear un sitio web gratuito.

¿El problema? Que esa página de Google Sites simula ser un portal oficial de soporte de Google. Tiene logotipos, estilo visual y lenguaje corporativo. Pero fue creada por el atacante. Y como está alojada en sites.google.com, muchos usuarios bajan la guardia.

¿Qué puedes hacer tú para evitar caer?

Aquí van algunos consejos prácticos para detectar este tipo de estafas:

- Desconfía de correos alarmantes o con lenguaje legal que generan urgencia.

- No hagas clic en enlaces de correos inesperados, aunque parezcan de Google, tu banco o una red social.

- Revisa el enlace antes de entrar: que el dominio sea

google.comno significa que el contenido sea legítimo. - Activa la verificación en dos pasos en todos los servicios importantes.

- Consulta con expertos si no estás seguro. Es mejor perder un minuto que tus datos o tu cuenta.

¿Y qué pasa con Google?

Tras investigaciones como esta, Google ya ha corregido la vulnerabilidad que permitía este tipo de suplantación tan precisa. Pero esto nos recuerda una lección importante: la seguridad no es solo cuestión de tecnología, también es cuestión de atención y educación del usuario.

Conclusión

Los ciberdelincuentes están perfeccionando sus técnicas. Ya no se trata de correos mal escritos o dominios falsos fáciles de detectar. Ahora usan herramientas reales como Google Sites, combinadas con técnicas avanzadas de reenvío y suplantación, para colarse en tu bandeja de entrada sin levantar sospechas.

La clave está en mantener la calma, no actuar por impulso y cuestionar siempre lo que parece demasiado urgente o sospechoso. Si algo no te cuadra… probablemente no lo sea.

¿Te ha pasado algo parecido? ¿Recibiste un correo sospechoso y no sabías qué hacer?

Fuente: Easymarc