La aprobación de RFC 9849 marca un paso importante para la seguridad y la privacidad en la web. El IETF ha convertido Encrypted Client Hello (ECH) en un estándar oficial dentro de la vía Standards Track, formalizando un mecanismo que cifra una parte crítica del arranque de las conexiones TLS y que, hasta ahora, seguía dejando expuesto uno de los metadatos más sensibles de HTTPS: el nombre del dominio al que intenta conectarse el usuario.

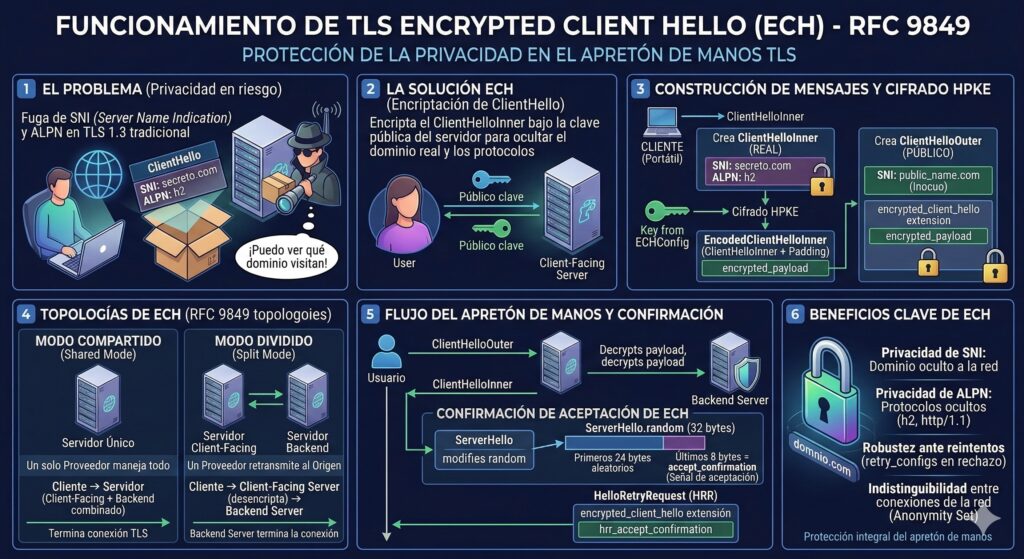

La novedad no es menor para el sector de la ciberseguridad. Durante años, incluso con TLS 1.3, el campo SNI (Server Name Indication) del mensaje ClientHello seguía viajando en claro. Eso permitía a observadores en red, sistemas de inspección, middleboxes y plataformas de filtrado identificar el destino solicitado aunque el contenido de la sesión estuviera cifrado. RFC 9849 aborda precisamente ese punto al definir un mecanismo para cifrar el ClientHello bajo una clave pública del servidor, protegiendo el SNI y otros campos potencialmente sensibles, como la lista ALPN.

Una mejora de privacidad con impacto directo en seguridad de red

Desde un punto de vista técnico, ECH no sustituye a HTTPS ni crea una nueva versión de TLS. Lo que hace es reforzar la fase inicial del handshake. El estándar describe una arquitectura en la que el cliente genera un ClientHelloInner, que contiene la información real y sensible, y un ClientHelloOuter, que funciona como envoltorio visible e incorpora la extensión encrypted_client_hello con el contenido cifrado. Si el servidor puede descifrarlo, la sesión continúa usando la versión protegida; si no puede, el protocolo prevé mecanismos de rechazo y recuperación.

Para la industria de la seguridad, esto tiene una consecuencia inmediata: muchos sistemas que se apoyaban en metadatos TLS en claro pierden visibilidad. El propio RFC reconoce que algunos casos de uso que dependen de esa información pueden dejar de funcionar “como se desea” y menciona expresamente que ciertos entornos gestionados podrían optar por desactivar ECH mediante políticas corporativas. También advierte de que algunos despliegues que dependen del SNI para ciertas funciones necesitarán actualizaciones.

Dicho de forma más clara, el viejo equilibrio entre cifrado y capacidad de observación cambia. Hasta ahora, muchas redes podían seguir extrayendo valor operativo del SNI incluso cuando no podían ver el contenido de la sesión. Con ECH, esa ventana se reduce de forma notable. Eso afecta tanto a sistemas legítimos de gestión y seguridad como a modelos de filtrado, bloqueo o inspección pasiva basados en el análisis del nombre de host.

El estándar protege mejor, pero no vuelve invisible la navegación

Una de las virtudes de RFC 9849 es que no exagera sus capacidades. El texto deja claro que ECH no basta por sí solo para proteger completamente la identidad del servidor. El dominio puede seguir revelándose por otras vías, como consultas DNS en texto claro o direcciones IP visibles. Por eso el documento remite a mecanismos como DNS over HTTPS, DNS over TLS/DTLS y DNS over QUIC como piezas complementarias si lo que se busca es una mejora real de privacidad frente a la inspección de red.

Este matiz es importante en un medio de seguridad porque evita una lectura simplista. ECH no es un “modo oculto” para Internet ni una capa total de anonimato. Su función real es cerrar una fuga de metadatos muy concreta y muy valiosa. Y eso ya es mucho. En la práctica, elimina una señal explícita que durante años ha servido para alimentar controles de red, correlación de tráfico y decisiones automatizadas sobre conexiones cifradas.

La especificación también reconoce otros límites relevantes. En su análisis de seguridad señala que el diseño no ofrece forward secrecy para el ClientHello interno, ya que la clave ECH del servidor es estática. Aun así, el documento recomienda rotación regular de claves para acotar la exposición. Esa transparencia técnica refuerza la credibilidad del estándar: ECH mejora de forma clara la privacidad del handshake, pero no se presenta como una solución perfecta a todos los problemas de exposición de metadatos en la red.

Resistencia a ataques y despliegue realista

RFC 9849 no se limita a describir el cifrado del arranque de TLS. También dedica una parte amplia a la mitigación de ataques activos. El documento aborda escenarios como ataques de reacción del cliente, secuestro del HelloRetryRequest, manipulación del ClientHello y riesgos de amplificación de paquetes en el procesamiento del ClientHelloInner. Además, fija como objetivos de seguridad la preservación de las propiedades de TLS, la privacidad del handshake y la resistencia frente a ataques de degradación que intenten forzar conexiones sin ECH.

Otro detalle relevante para la comunidad de seguridad es el uso de GREASE ECH. El estándar prevé que clientes y servidores puedan enviar valores “de cobertura” para evitar que el uso real de ECH destaque demasiado en la red y para reducir el riesgo de osificación del ecosistema. El RFC reconoce que “no destacar” es un objetivo importante, precisamente porque cualquier nuevo mecanismo de protección corre el riesgo de ser discriminado por middleboxes o políticas de red demasiado rígidas.

La formalización del estándar también deja huella en los registros de TLS. RFC 9849 crea la entrada encrypted_client_hello (0xfe0d) en el registro de extensiones TLS, define la extensión ech_outer_extensions (0xfd00) y añade la alerta ech_required (121) al registro de alertas TLS. Son cambios discretos para el usuario final, pero muy relevantes para fabricantes, desarrolladores de librerías criptográficas, navegadores, proxies y herramientas de observabilidad.

En paralelo, RFC 9848 complementa este avance al definir cómo arrancar ECH usando DNS Service Bindings, una pieza esencial para publicar configuraciones y hacer viable el despliegue real del mecanismo en Internet. Eso confirma que no se trata de una RFC aislada, sino de una evolución coordinada dentro del ecosistema TLS y DNS moderno.

Para el mundo de la ciberseguridad, la lectura final es bastante clara. ECH no elimina la inspección de red, pero sí encarece y complica la observación pasiva basada en TLS. Obliga a repensar controles, reduce la utilidad del SNI en claro y empuja a la industria hacia modelos más compatibles con la privacidad por diseño. Eso puede incomodar a algunos operadores, pero encaja con una tendencia más amplia: cada vez menos metadatos de una conexión segura deberían quedar expuestos por defecto.

Preguntas frecuentes

¿Qué protege exactamente ECH en una conexión TLS?

ECH protege sobre todo el SNI del ClientHello, además de otros campos sensibles como ALPN, cifrando el mensaje inicial del cliente con una clave pública del servidor.

¿ECH hace imposible inspeccionar o bloquear tráfico HTTPS?

No por completo. El propio RFC indica que el dominio aún puede filtrarse por otras vías, como DNS en claro o IP visibles. Lo que sí hace es reducir mucho la eficacia de la inspección pasiva basada en el SNI.

¿Puede una empresa desactivar ECH en su entorno?

Sí. RFC 9849 menciona que, en entornos empresariales gestionados, una opción puede ser desactivar ECH mediante políticas de grupo u otros mecanismos de control.

¿RFC 9849 significa que ECH ya está oficialmente estandarizado?

Sí. El documento figura en el Datatracker del IETF como RFC – Proposed Standard, con fecha de marzo de 2026, y reemplaza al anterior borrador draft-ietf-tls-esni.