El phishing, esa vieja táctica de los ciberdelincuentes para engañar a usuarios y empresas, ha evolucionado de forma radical. Lo que antes eran correos electrónicos torpemente redactados y llenos de errores ortográficos hoy se ha transformado en mensajes casi imposibles de distinguir de los legítimos.

Estamos en la era del Phishing 2.0, impulsada por la inteligencia artificial (IA) y por el acceso masivo a datos en redes sociales, webs corporativas y foros profesionales. El resultado: ataques dirigidos, personalizados y extremadamente convincentes que amenazan tanto a grandes compañías como a usuarios particulares.

De correos burdos a ataques quirúrgicos

Hasta hace pocos años, un correo de phishing era relativamente fácil de identificar: remitentes sospechosos, textos mal traducidos o promesas demasiado buenas para ser verdad.

Hoy la realidad es diferente. Los atacantes investigan a fondo a sus objetivos. Analizan publicaciones en LinkedIn, notas de prensa, proyectos activos o incluso la forma en que un equipo se comunica internamente. Con esa información, elaboran mensajes que parecen provenir de un jefe, de un cliente real o de un proveedor habitual.

La clave está en la personalización. Estos correos llegan en el momento justo, con los detalles adecuados, y plantean solicitudes que encajan perfectamente con la rutina de la víctima. No hay faltas ortográficas ni señales obvias de alerta: son engaños diseñados al milímetro.

Un fenómeno multicanal

El Phishing 2.0 no se limita al correo electrónico. Cada vez más, los ciberdelincuentes diversifican sus métodos:

- Mensajes de texto (smishing): con enlaces acortados o falsos avisos bancarios.

- Llamadas telefónicas (vishing): para dar credibilidad a una supuesta gestión urgente.

- Aplicaciones de mensajería instantánea: como WhatsApp o Telegram, donde los atacantes incluso se infiltran en grupos reales.

- Redes sociales: donde se hacen pasar por compañeros de trabajo o socios comerciales.

En algunos casos, los ciberdelincuentes logran insertarse en conversaciones auténticas, suplantando identidades y prolongando el engaño durante días o semanas.

El papel de la inteligencia artificial

La IA ha cambiado las reglas del juego. Herramientas como modelos de lenguaje generativos permiten redactar correos impecables en cualquier idioma y con el tono exacto de una persona real.

Además, los atacantes pueden usar IA para:

- Analizar perfiles digitales y extraer información de valor sobre víctimas potenciales.

- Imitar estilos de escritura, generando mensajes que se parecen al 100 % a los de un jefe o un compañero.

- Automatizar campañas personalizadas, enviando miles de correos distintos pero adaptados a cada destinatario.

- Clonar voces mediante deepfakes de audio, lo que hace que una llamada de teléfono falsa sea casi indistinguible de la real.

El resultado es una ingeniería social aumentada por IA, mucho más peligrosa que la tradicional.

Consecuencias: un impacto que va más allá del dinero

Los ataques de Phishing 2.0 no solo generan pérdidas económicas, aunque estas pueden ser millonarias. Sus efectos son múltiples:

- Fraudes financieros: transferencias a cuentas falsas o desvío de pagos a proveedores.

- Intrusión en sistemas corporativos: al robar credenciales, los atacantes pueden permanecer semanas dentro de una red.

- Exfiltración de datos críticos: desde bases de datos de clientes hasta secretos industriales.

- Daños legales y regulatorios: especialmente en Europa, donde el RGPD impone sanciones por filtraciones de datos personales.

- Pérdida de confianza y reputación: uno de los impactos más graves y difíciles de recuperar.

En sectores como la banca, la sanidad o la industria, un ataque exitoso puede paralizar operaciones clave y poner en riesgo incluso la seguridad física de personas.

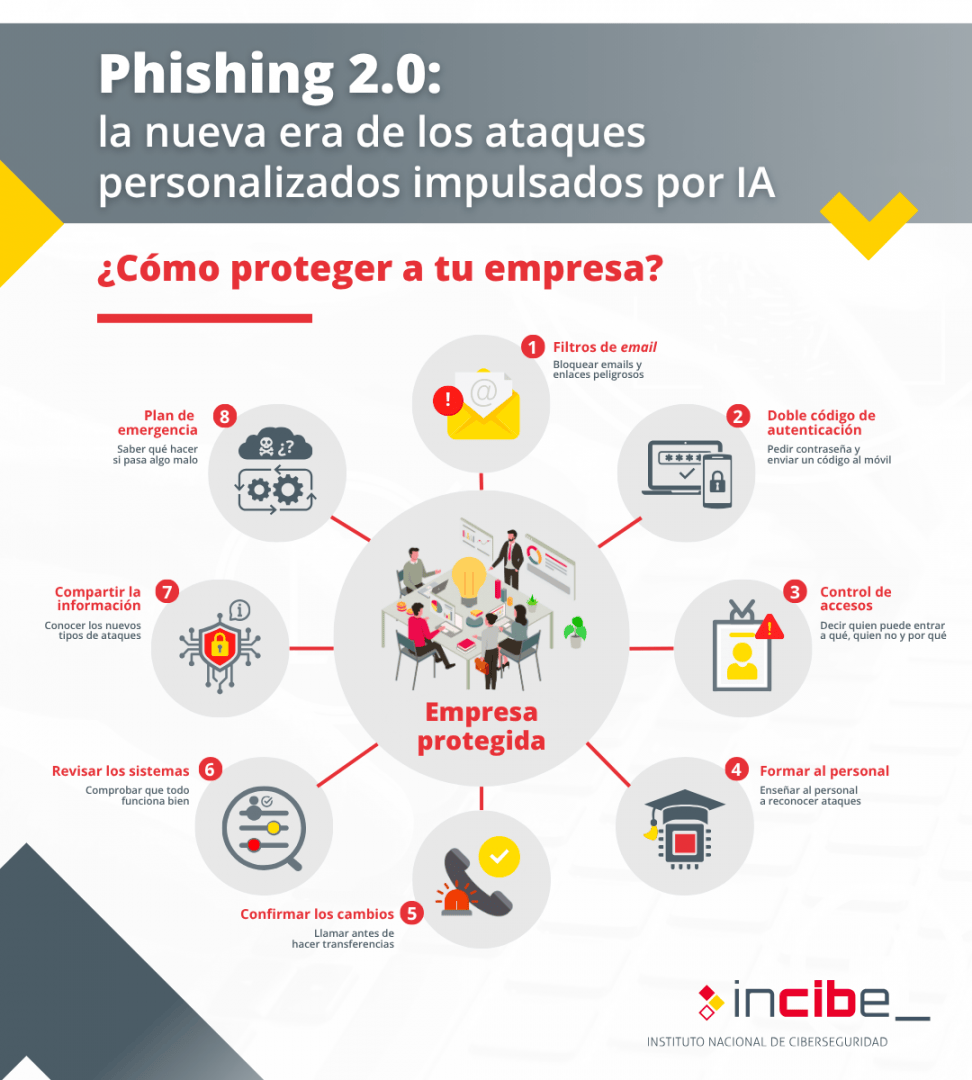

Cómo defenderse del Phishing 2.0

Los expertos coinciden: la tecnología ayuda, pero no basta. La defensa debe ser integral y combinar herramientas técnicas con concienciación humana.

- Autenticación multifactor (MFA): aunque se robe la contraseña, sin un segundo factor los atacantes no podrán entrar.

- Sistemas avanzados de filtrado: que analicen patrones de lenguaje y reputación de dominios, más allá de simples listas negras.

- Formación continua de empleados: con simulaciones reales de phishing para entrenar la capacidad de detección.

- Verificación por doble canal: confirmar solicitudes sospechosas mediante llamada telefónica u otro medio alternativo.

- Revisión de accesos y permisos: aplicar el principio de mínimo privilegio para que ningún usuario tenga más acceso del necesario.

- Planes de respuesta a incidentes: saber cómo actuar ante un posible fraude puede reducir drásticamente el impacto.

Casos recientes y ejemplos

- Empresas españolas han denunciado ataques en los que los ciberdelincuentes se hicieron pasar por proveedores de confianza para desviar pagos.

- En EE. UU., varias pymes han sufrido fraudes millonarios tras recibir correos que imitaban perfectamente a sus directivos.

- Incluso instituciones públicas han sido víctimas de ataques de Phishing 2.0, lo que demuestra que nadie está a salvo.

Conclusión

El phishing ya no es un problema de “clicar o no clicar” en un correo sospechoso. Ahora se trata de ataques inteligentes, personalizados y potenciados por IA, que pueden engañar incluso a los usuarios más experimentados.

La formación continua, la tecnología avanzada y la colaboración entre empresas y organismos serán esenciales para mitigar un riesgo que crece cada día.

Preguntas frecuentes (FAQ)

1. ¿Qué hace diferente al Phishing 2.0?

Es más sofisticado y personalizado. Utiliza inteligencia artificial, datos reales y varios canales de comunicación para generar confianza.

2. ¿Cómo puede detectarse un correo de Phishing 2.0?

Hay que fijarse en detalles sutiles: cambios en el tono, firmas diferentes, enlaces ligeramente modificados o solicitudes con urgencia inusual.

3. ¿Qué papel juega la inteligencia artificial en estos ataques?

La IA ayuda a redactar mensajes sin errores, imitar estilos de escritura y automatizar fraudes personalizados a gran escala.

4. ¿Qué medidas puede adoptar una empresa para protegerse?

Implementar autenticación multifactor, formación regular para empleados, sistemas avanzados de detección y protocolos claros de verificación y respuesta.

vía: Infografías