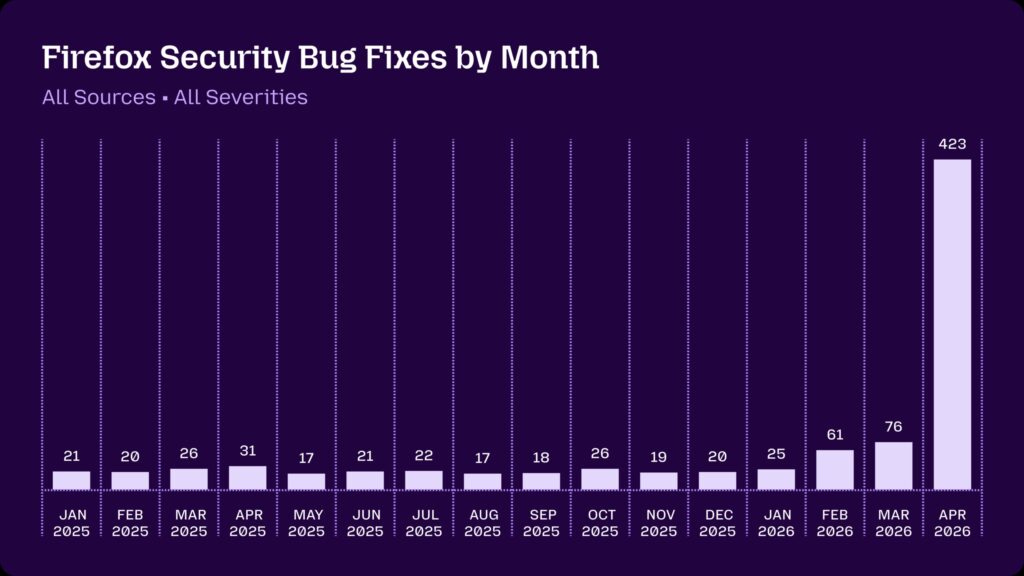

Mozilla acaba de enseñar una parte del futuro inmediato de la ciberseguridad. Y no es un futuro cómodo. La organización ha detallado cómo ha utilizado Claude Mythos Preview, el modelo de Anthropic orientado a investigación de vulnerabilidades, junto con otros modelos y una infraestructura propia de análisis, para encontrar y corregir una cantidad inusual de fallos de seguridad en Firefox. Solo en la versión 150 del navegador se corrigieron 271 vulnerabilidades atribuidas a esa primera evaluación con Mythos Preview. En abril, sumando otras técnicas y modelos, el equipo de Firefox llegó a corregir 423 bugs de seguridad.

El dato impresiona, pero lo más relevante no es la cifra. Lo que cambia el escenario es el tipo de vulnerabilidades encontradas. Mozilla ha publicado ejemplos de fallos que llevaban 15 o 20 años ocultos en el código, bugs en zonas muy revisadas por fuzzers y problemas que exigían razonar sobre varias capas del navegador a la vez: IPC, sandboxing, WebAssembly, XSLT, WebTransport, recolectores de basura, bucles de eventos, tablas HTML o procesos privilegiados. No hablamos de un escáner que señala patrones obvios. Hablamos de sistemas capaces de construir hipótesis, generar casos de prueba reproducibles y encontrar caminos que antes dependían casi siempre de investigadores humanos muy especializados.

El salto no está solo en el modelo, sino en la tubería completa

Mozilla reconoce que hace pocos meses muchos informes de bugs generados por IA eran poco útiles. Parecían plausibles, pero a menudo eran falsos positivos que imponían trabajo extra a los mantenedores. El cambio llegó por dos vías: modelos más capaces y mejores formas de utilizarlos. El equipo de Firefox construyó un sistema basado en su infraestructura de fuzzing para que los modelos no se limitaran a “opinar” sobre el código, sino que pudieran crear y ejecutar casos de prueba para validar sus hipótesis.

Esa diferencia es clave. La IA aplicada a seguridad no funciona bien si se trata como un oráculo. Funciona cuando se integra en una cadena de trabajo que incluye selección de objetivos, ejecución en entornos aislados, reproducción, deduplicación, clasificación de severidad, revisión humana, parcheo, pruebas y publicación. Mythos Preview es una pieza importante, pero no la única. Mozilla lo deja claro: el equipo también encontró fallos con fuzzing, inspección manual y otros modelos.

Por eso conviene huir tanto del entusiasmo ingenuo como del escepticismo fácil. No es cierto que la IA vaya a reemplazar mañana a todos los investigadores de seguridad. Tampoco lo es que estemos ante simple marketing. Cuando una organización como Mozilla afirma que ha corregido cientos de fallos reales en un mes y muestra ejemplos técnicos concretos, el sector tiene que prestar atención.

La propia Mozilla matiza además que una vulnerabilidad de severidad alta no equivale siempre a un exploit práctico por sí sola. Firefox está diseñado con defensa en profundidad, procesos aislados y sandboxing, de modo que un atacante suele necesitar encadenar varios fallos para lograr un compromiso completo. Aun así, la organización clasifica como sec-high los fallos que pueden activarse con comportamiento normal de usuario, como visitar una página web. De los 271 bugs atribuidos a Mythos Preview en Firefox 150, 180 fueron sec-high, 80 sec-moderate y 11 sec-low.

Los bugs antiguos no han desaparecido: estaban esperando

Uno de los ejemplos más llamativos es un fallo de 15 años en el elemento <legend>, activado mediante una combinación precisa de límites de recursión, propiedades expando y cycle collection. Otro caso afecta a XSLT y llevaba dos décadas presente: llamadas reentrantes a key() podían provocar que una tabla hash liberase memoria mientras todavía quedaba un puntero en uso. También aparecen sandbox escapes basados en IPC, objetos falsos en procesos privilegiados y errores difíciles de alcanzar con técnicas tradicionales.

Esta parte debería preocupar a cualquier responsable técnico. Los grandes proyectos de software no están libres de fallos porque hayan sido usados durante años. A veces ocurre justo lo contrario: acumulan capas, compatibilidad histórica, rutas raras de ejecución y decisiones razonables que interactúan de formas inesperadas. Firefox es un proyecto maduro, auditado, sometido a fuzzing y con equipos de seguridad de alto nivel. Si allí aparecen bugs de 15 o 20 años, es razonable pensar que muchos otros proyectos críticos tienen defectos similares esperando a ser descubiertos.

La conclusión no es que el software sea peor que antes. La conclusión es que ahora tenemos mejores herramientas para mirar en rincones que antes eran demasiado caros de explorar. Eso puede hacer Internet más seguro a medio plazo, pero la transición será complicada. Los defensores podrán auditar más código, pero los atacantes también tendrán acceso, tarde o temprano, a capacidades parecidas.

Anthropic ya había mostrado en abril ejemplos de Mythos Preview encontrando y explotando vulnerabilidades complejas, como un fallo remoto de 17 años en FreeBSD relacionado con NFS. La compañía sostiene que el modelo pudo identificar y explotar el problema de forma autónoma después de recibir la tarea inicial. Ese tipo de capacidad explica por qué estos sistemas se están liberando de forma limitada y con mucha cautela.

Parchear en días ya no será suficiente

El gran cambio para empresas, administraciones y proyectos open source está en los tiempos. Si los modelos avanzados pueden encontrar vulnerabilidades a gran escala, el ciclo clásico de “descubrir, clasificar, priorizar y parchear cuando haya ventana” empieza a quedarse corto. Las organizaciones tendrán que asumir que la presión por corregir fallos será mucho mayor y que algunos parches críticos deberán desplegarse en horas o minutos, no en semanas.

Esto afecta especialmente al software open source. Buena parte de la infraestructura digital global depende de proyectos mantenidos por equipos pequeños, voluntarios o comunidades con recursos limitados. Wired recogía la preocupación de Mozilla: las grandes empresas pueden reasignar ingenieros durante meses para afrontar una oleada de bugs, pero muchos proyectos pequeños no tienen esa capacidad. Ahí puede abrirse una brecha peligrosa entre quienes pueden usar estas herramientas para endurecer su código y quienes solo verán cómo aumentan los informes y la presión.

También hay voces críticas. The Register recogió objeciones de especialistas que piden comparativas más transparentes entre Mythos, otros modelos y la propia mejora del sistema de Mozilla. La crítica es razonable: no todo el mérito puede atribuirse al modelo si la clave está también en el arnés de pruebas, la ingeniería de prompts, la infraestructura y el equipo humano. Pero esa matización no reduce la importancia del fenómeno. Al contrario, la hace más útil: la ventaja no será tener “un modelo mágico”, sino saber integrarlo bien en procesos reales de seguridad.

Para las empresas, el mensaje práctico es directo. La ciberseguridad va a necesitar más automatización, más pruebas continuas y más capacidad de respuesta. Habrá que auditar código legacy, reforzar pipelines de CI/CD, revisar dependencias, mejorar sandboxing, aplicar parches más rápido y mantener inventarios actualizados. También habrá que invertir en backups, segmentación, monitorización, detección de comportamiento anómalo y planes de recuperación. Porque encontrar bugs antes ayuda, pero no elimina la posibilidad de que un atacante llegue primero.

La frase importante es esta: los defectos del software son finitos; la ventana para encontrarlos antes que los atacantes no lo es. Mozilla ha demostrado que un equipo preparado puede absorber una oleada de vulnerabilidades y convertirla en una mejora real de seguridad. Ahora el resto del ecosistema tiene que decidir si espera a que la ola llegue o empieza a prepararse.

Preguntas frecuentes

¿Qué ha hecho Mozilla con Claude Mythos Preview?

Mozilla ha utilizado Claude Mythos Preview, junto con otros modelos y una infraestructura propia de análisis, para encontrar y corregir vulnerabilidades en Firefox. En Firefox 150 se corrigieron 271 fallos atribuidos a esa evaluación inicial con Mythos Preview.

¿Todos esos fallos permitían hackear Firefox directamente?

No necesariamente. Mozilla explica que una vulnerabilidad sec-high no siempre equivale a un exploit práctico por sí sola. En navegadores modernos, los atacantes suelen necesitar encadenar varios fallos para superar sandboxing y otras defensas.

¿La IA sustituirá a los investigadores de seguridad?

No de forma completa. La IA puede acelerar mucho la búsqueda de bugs, pero sigue haciendo falta infraestructura, criterio humano, revisión, parcheo, pruebas y coordinación de publicación.

¿Qué deberían hacer las empresas ante este cambio?

Prepararse para ciclos de parcheo más rápidos, auditar código legacy, integrar análisis automatizado en CI/CD, reforzar backups, mejorar detección y segmentación, y asumir que muchas vulnerabilidades antiguas aún no han sido descubiertas.

vía: hacks.mozilla